熟悉了早年买断制游戏“钱货两清”的玩家们,这两年好不容易适应了手游F2P模式,如今又见证了“长线运营”这个新概念潮流的飞速兴起——简单来说,当“一波流”跑路的模式在游戏圈愈发不受待见,不少厂商开始为产品设定下十年、二十年的长周期运营目标。

不必担心自己的的热爱和消费被浪费的承诺,让玩家们对这一新概念欣然接受。游戏厂商们也眼红于“业绩安全垫”的担保,纷纷将发展长线运营写进财报核心战略。但迄今为止能够稳定造出长线爆款、维持好多年运营不坠的,仍然只有腾网米等头部厂商。这种局面的形成,和长线运营模式自身的高门槛有直接联系。

借三个案例,透视长线运营的成功秘密

很大程度上,买断制产品更注重新颖创意的“灵光一闪”,但长线运营产品所处的是一个完全不同的世界——它本身凝聚的是一家厂商对未来十余年行业潮流的预判,并不以短期结果论成败,甚至可以容许在战术层面出现短期受挫。但最为关键的是,长线运营产品应该永不停下试错的步伐,长期投入体系化的研发力量,通过一轮又一轮的版本更新迭代,持续和玩家构建起共情。

在GameLook眼里,网易旗下的《梦幻西游》《第五人格》《永劫无间》就是长线产品中颇具代表性的案例——这三款产品在上线后走出了截然不同的曲线,但凭借耐心的运营投入,最终殊途同归地走上了常青道路。

其中上线最早的《梦幻西游》,仍在刷新我们对经典产品的周期极限的认知。上线22年的时间里,“梦幻经济学”运作稳固,同时项目团队不断探索IP化的运营模式,在线上推出非遗文化联动活动、衍生动画片等扩展内容,在线下召开年度庆典,“虚实结合”间强化玩家对梦幻西游品牌IP的认同感。

3月29日,《梦幻西游手游》十周年线下庆典主会场

3月29日,《梦幻西游手游》十周年线下庆典主会场

而如今已是畅销榜Top10常客的《第五人格》,则是通过运营拉升U型曲线的典型代表——在公测登顶App Store总榜后一度出现热度滑落,但项目团队没有轻言放弃。经过不断探索试错,最终找到了跨界IP联动的运营新抓手和哥特风的新美学风格,成功吸引来大量Z世代用户、激发“梗传播”的重重生态破圈,随后又扩展了出海和电竞的更多面向,再度成为玩家潮流的引领者。

而作为自带“玩法创新基因”的最新一代产品,上线即红火的《永劫无间》如何持续引领行业玩法潮流?它的答案是,通过在每三个月的赛季更新持续供给大量高品质内容,既有“热血斗振球”等多元玩法,也有探索国风美学边界的皮肤和地图设计。在上线两年后,《永劫无间》大胆做出从付费制转向F2P模式的决定,大幅降低了玩家游玩门槛……一系列的运营动作,让《永劫无间》的在线人数层层走高。

不难看出三款游戏的共性:它们未必在上线之初就找到了“一招制敌”的关键买点。但随着运营过程中的大量创作探索,项目团队可以收集玩家的实际上手游玩形成反馈,让游戏的核心运营目标被勾勒得越来越清晰,方向性愈发明确。最终让项目团队达到与玩家的全面同频,让常态化量产“足以触动大众文化脉搏的内容”成为可能。

这些案例也足以向我们证明,长线运营很大程度上是一项“酬勤”的事业,通过试错高投入换来高产出。除了上述的三款游戏外,网易旗下如今还有《逆水寒》《蛋仔派对》《率土之滨》等多款长线运营产品形成的阵列式布局。这足以向我们证明,有关如何打造长线运营产品,我们可以在网易这里找到一整套成熟可复用的运营方法论。

网易式长线经营:从“三角支撑”到“一个秘方”

从现有的产品中进行“反向拆解”,GameLook认为,网易在长线运营上的努力可以总结为“内容迭代力”、“社区生态力”、“IP生命力”三大方面的优势。三者间层层递进,彼此借力,形成稳定的三角结构,支撑起产品的长久屹立。

比如在内容的更新上,网易游戏往往无所逾矩,大胆打破常规。我们可以在《第五人格》中见证国家级非遗传承人亲手烧制唐三彩,也可在《永劫无间》中身着联动《拳皇》中的不知火舞、三丽鸥酷洛米等角色的同款皮肤。甚至《逆水寒》还能让玩家游玩赛车、派对闯关、五子棋等各类小游戏玩法,形成平台化的玩法布局,吸引更多样的用户群体。

永劫无间 x 三丽鸥家族联动

在社区构建上,网易游戏通过《蛋仔派对》编辑器、《逆水寒》创意工坊等UGC将创作权交换给玩家,并通过官方创作邀请赛事等方式玩家形成双向共创,让玩家成为塑造游戏未来的重要组成力量。包括网易为《永劫无间》《第五人格》等各类产品打造的电竞赛事,都成为玩家集体关注的社区话题焦点,行之有效地提升了社区凝聚力。

《蛋仔派对》举办的创作者大会

《蛋仔派对》举办的创作者大会

最终从内容到社区的各个层面的动作充分合围,对玩家实现全方位触达效果。不断培养现有玩家对产品情感投入的同时,也能让对外的IP形象不断更新,持续对接具有好奇心的新一代用户,让IP的年轻化生命力得以不断延续。

不过在GameLook看来,在网易手中,还握着一柄与众不同的杀手锏:扶持年轻制作人作为项目“关键先生”,主导项目方向。一如曾在《流星群侠传》中担任主策划的关磊,在《永劫无间》中将自己的武侠愿景和冷兵器格斗玩法结合,为大逃杀品类带来了创新突破。这种扶持年轻制作人的方式,能够有效为网易引入年轻化的思维和打破品类玩法尘俗的创新冲劲,辅以制作人个人IP的构建,让产品能够面向Z世代、α世代用户构建亲和力。

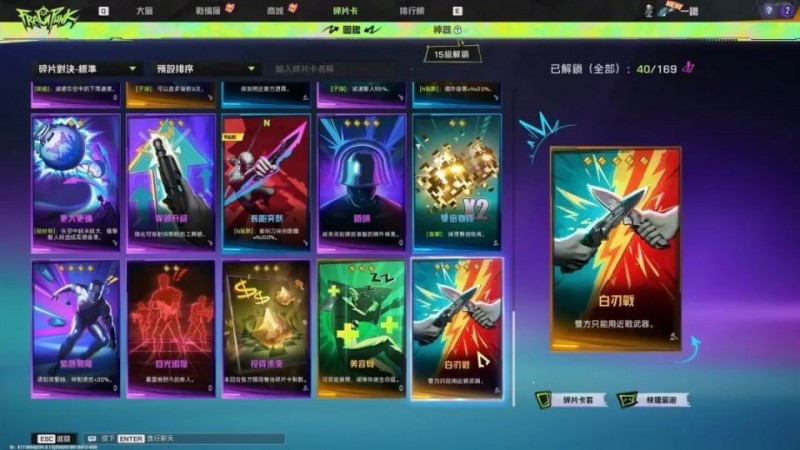

这个模式下诞生的最新案例就是《界外狂潮》。根据制作人鑫导在采访里的说法,网易在研发中给到了相当大的发挥空间。团队得以超越商业分析和市场报告进行项目的方向探索,让身为爆破FPS和卡牌资深玩家的鑫导和团队能从爱好者和玩家的角度思考玩法融合。实际的《界外狂潮》身上,并没有沾染太多为现在玩家所诟病的“赛道味儿”。

“用卡牌效果颠覆传统FPS规则”这个新奇的卖点,让初上线的《界外狂潮》成功抓住了不少玩家的好奇心,造就了热闹的公测表现。但随着游戏逐步步入赛季交接期,如今的《界外狂潮》也同诸多前辈产品一样,马上要面对长线运营阶段的考验。在GameLook眼里,摆在《界外狂潮》前方的机遇很大、挑战也不小。

比如在GameLook看来,《界外狂潮》做出的“作者性”十足的非常规决策,事实上能够有效地转化成长线运营上的优势。比如在美术风格上,《界外狂潮》选取的摩登朋克风格在同赛道产品中独树一帜、心智难以被覆盖。甚至于能和街头风格、都市未来风乃至科幻等各类风格有效融合,让游戏能在未来的跨界联动活动中有着更好的融合效果。

包括在平台选择上,放弃网易最为擅长的手游对《界外狂潮》是一部险棋,但这同时也意味着团队能够不必顾及移动端的性能短板和包体限制,在玩法设计上有更多发挥空间。包括在未来的赛季中,团队可以持续上线效果更为出奇的卡牌,以及在现有的爆破模式主玩法和感染爆发、街机轮换玩法之外,拓展更多体验类型。

但我们也能明显感觉到,对玩法的新奇感滤镜褪去后,《界外狂潮》在确认游戏定位上遇到了一些客观困难——卡牌玩法的娱乐天性让《界外狂潮》很快吸引来一批单纯追求“战斗爽”的轻度用户,但如何和这些用户共处带来难题:过分迎合这部分用户的需求简化游戏策略性极易劝退硬核玩家;随着游戏小时数提升,玩家水平方差逐渐拉大,更多有经验的玩家也希望匹配到认真对待竞技对局的队友。

事实上从《界外狂潮》对外的发文表态来看,项目团队对自身的定位一直很清晰,即做有趣、好玩且有创新的FPS游戏,更希望促成丰富的游戏策略带来核心趣味,而非一味满足爽感破坏平衡性。但客观上说,相比于《无畏契约》《CSGO》这类基于成熟的硬核PVP心流打造的产品,娱乐基因和创新型更强的《界外狂潮》在传达对外策略性定位,找到自身长线落脚点方面要克服的困难的确更多。

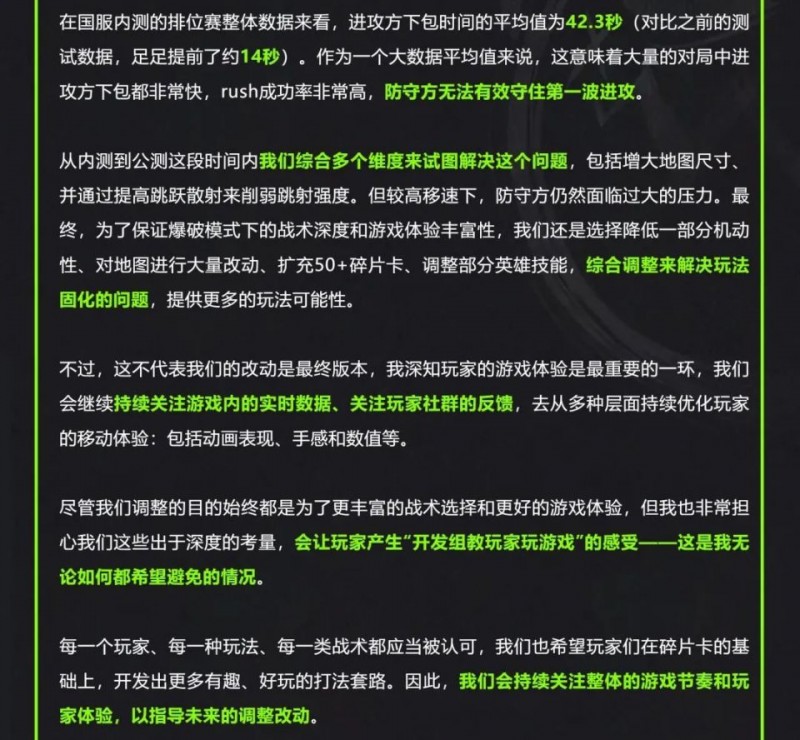

我们也能看到,《界外狂潮》团队为了解决这一问题主动出击,面向玩家频繁发文沟通。甚至拿出实际的后台数据,针对玩家反馈较为集中的移速、脚步声、技能平衡等问题对为何调改、如何调改进行开诚布公的沟通。包括在公测后一周多的时间内,研发团队结合玩家的游玩反馈,保持了几乎“日更”的热补丁更新频率。

《界外狂潮》近期一则开发者公告节选

《界外狂潮》近期一则开发者公告节选

不由得让人想起,此前的《燕云十六声》也曾在公测前后备受争议,但此后在扎实的品质的支撑下,凭借与玩家的积极沟通和长线更新逐步扭转口碑。GameLook也愿意相信,有了前文提及的网易的长线运营经验,未来的《界外狂潮》也完全有望探索到独属于自身的方向。比如更为积极地在游戏内上线不同类型的PVP、PVE各类玩法,以及为核心爆破模式的和娱乐模式设置不同的卡组尺度等等。针对不同用户群体进行精细化的玩法布局,让各类玩家都能在《界外狂潮》中获得乐趣,这是GameLook眼中可能的未来解法。

我们也能看到,《界外狂潮》项目团队也在不断通过卡牌共创等活动吸纳玩家创作、通过建立反馈渠道倾听玩家对他们心中游戏未来的看法。这些诚意十足的动作都让我们愿意相信,《界外狂潮》在现有的独特玩法站位的基础上,有能力随着赛季版本的更迭,逐步将自身打造为网易在PVP端游射击品类一面屹立不倒的旗帜。

结语

如今长线运营逐步成为游戏圈的共同命题,既是厂商自身对业绩的追求,也是游戏圈日益强大的竞争压力使然。

我们应当看到,当二三线厂商面临转型压力的同时,即便是网易这样的头部厂商也面临十分复杂的情况。尽管手中已有多款长线运营产品和有着较为充分明晰的运营方法论,但长线运营的回报终究需要时间来兑现。经历了有些动荡的2024年,网易对更多长线产品来进一步加固业务堡垒。

而像《界外狂潮》这类表现出极高潜力的创新新游,如今正在接受市场历练,为担起网易未来的长线运营顶梁柱责任做好准备。以天为单位变化的游戏市场中,网易能否站稳站好,GameLook相信,这家历经近30年风雨考验的行业大厂,手中还有更多牌等待打出。

····· End ·····

GameLook每日游戏产业报道

全球视野 / 深度有料

爆料 / 交流 / 合作:请加主编微信 igamelook

广告投放 : 请加 微信:Amyly588

····· 更多内容请访问 www.gamelook.com.cn ·····